O Google Threat Intelligence Group (GTIG) lançou recentemente um relatório de análise de segurança aprofundado, revelando uma nova ferramenta de exploração de vulnerabilidade de link completo do iOS chamada DarkSword, que tem sido explorada por vários desenvolvedores de spyware comercial e equipes suspeitas de hackers em nível nacional desde novembro de 2025.

O dano da vulnerabilidade DarkSword é que no sistema iOS afetado (ou seja, a atualização de segurança mais recente lançada pela Apple não foi instalada), todo o sistema iOS pode ser controlado sem qualquer interação do usuário, por isso é extremamente ameaçador.

De acordo com dados de observação e análise, DarkSword lançou ataques contra múltiplos alvos em países como Arábia Saudita, Turquia, Malásia e Ucrânia, formando um modelo de proliferação de ferramentas semelhante ao kit de vulnerabilidade Coruna iOS anteriormente exposto pelo Google.

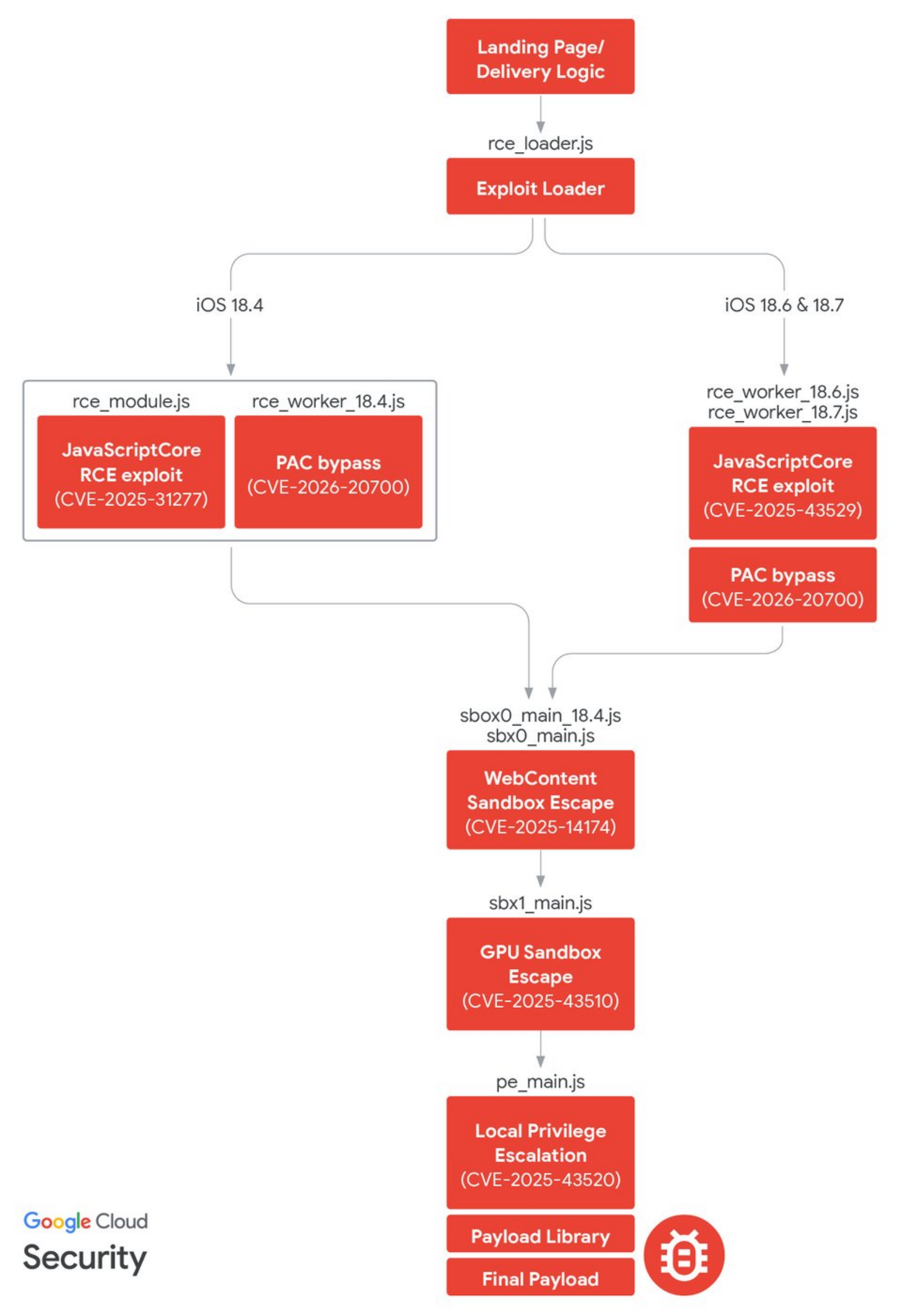

Detalhes técnicos principais da cadeia de vulnerabilidade:

DarkSword é uma exploração de vulnerabilidade de link completo sem clique implementada em JavaScript puro. Suporta iOS 18.4 ~ iOS 18.7. Sua característica é que ele pode realizar ataques de processo completo, desde páginas da web até permissões do kernel, sem ignorar o mecanismo de segurança iOS PPL ou SPTM.

Em outras palavras, os invasores só precisam induzir os usuários a visitar sites de phishing específicos (por exemplo, por meio de e-mails de phishing ou até mesmo colocar anúncios direcionados diretamente nos mecanismos de pesquisa), para então poderem assumir diretamente o controle de dispositivos iOS e obter monitoramento e roubo de dados em tempo real.

Toda a cadeia de exploração utiliza um total de 6 vulnerabilidades de segurança:

Fase 1: Acesso inicial e execução remota de código, explorando CVE-2025-31277/43529

Fase 2: Fuga da Sandbox, Explorando CVE-2025-14174/43510

Fase 3: Escalonamento de privilégios do kernel, explorando CVE-2025-43520

Estágio 4: Implantar três famílias diferentes de malware com recursos que incluem monitoramento em tempo real, roubo de dados, limpeza de logs e muito mais

Ataques que foram descobertos na natureza:

UNC6748: Este desenvolvedor de spyware comercial teve como alvo usuários na Arábia Saudita a partir de novembro de 2025.

PARS Defense: Spyware comercial direcionado a usuários na Turquia e na Malásia a partir de novembro de 2025.

UNC6353: Suposta organização de espionagem russa que lançou ataques contra usuários-alvo na Ucrânia e em outros países desde dezembro de 2025.

A vulnerabilidade foi corrigida:

A Apple corrigiu essas vulnerabilidades de segurança por meio de várias atualizações de segurança. Depois de instalar a versão mais recente do iOS e instalar as atualizações de segurança mais recentes, o DarkSword não pode continuar a explorar as vulnerabilidades para lançar ataques, portanto, o mais importante para os usuários é ativar as atualizações automáticas e instalar as atualizações em tempo hábil.

Além disso, a Apple também recomenda que os usuários que buscam maior segurança tentem ativar a proteção de segurança avançada. Quando este modo estiver ativado, ele impedirá que o Safari carregue JavaScript. Isto pode melhorar significativamente a segurança, mas também causará transtornos no uso diário.