Por ocasião do "Dia Mundial da Senha" deste ano, o fabricante de segurança Kaspersky divulgou um estudo mostrando que ao usar uma única GPU de última geração para quebrar com força bruta hashes de senha protegidos pelo algoritmo MD5, cerca de 60% das senhas podem ser quebradas em uma hora, e cerca de 48% delas podem até ser quebradas em um minuto, provocando novas preocupações na indústria sobre a segurança das senhas tradicionais.

Para o estudo, a Kaspersky selecionou um conjunto de amostras contendo mais de 231 milhões de senhas exclusivas de bancos de dados de vazamentos da dark web, 38 milhões dos quais eram novos dados da rodada anterior de pesquisa. Os pesquisadores usaram o MD5 para refazer o hash dessas senhas em texto simples e realizaram testes de cracking em uma única placa gráfica NVIDIA RTX 5090. Os resultados mostraram que a grande maioria das senhas poderia ser recuperada em muito pouco tempo, o que também destacou a fragilidade dos sistemas de criptografia modernos no contexto da crescente popularidade de hardware de alto desempenho.

Embora a RTX 5090 não seja uma placa gráfica convencional para usuários comuns de desktop e seja cara, a Kaspersky apontou que isso não constitui um limite substancial. Os invasores podem alugar GPUs de nível semelhante a baixo custo por meio de serviços em nuvem e “cobrar por hora” para quebrar senhas. Isso significa que mesmo que uma empresa ou site comum não implante localmente hardware tão caro, uma vez que seu banco de dados de senhas vaze, ela ainda enfrentará capacidades de cracking de alta intensidade em cenários de ataque da vida real.

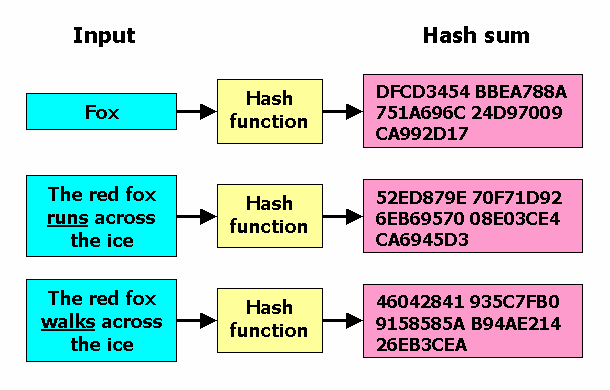

O relatório de pesquisa enfatiza que a conclusão deste teste não é direcionada à senha de texto simples em si, mas aponta para o risco estrutural de "algoritmos de hash rápido": qualquer sistema que dependa apenas de algoritmos de hash de alta velocidade, como MD5 para armazenar senhas, não será mais suficientemente seguro após o roubo do banco de dados. A Kaspersky afirmou sem rodeios no relatório que “um invasor leva apenas uma hora para quebrar três das cinco senhas da lista vazada”. À medida que o desempenho da GPU continua a melhorar, o tempo restante do buffer de segurança para hashes de senha tradicionais está diminuindo drasticamente.

A análise da Kaspersky acredita que uma das principais razões para a melhoria na eficiência do ataque reside na alta previsibilidade da própria seleção humana de senhas. Através da análise de padrões de mais de 200 milhões de senhas vazadas, os pesquisadores descobriram que muitos usuários ainda usam senhas “rotineiras”, como palavras comuns, sequências numéricas e combinações de sequências de teclado. Esses padrões podem ser facilmente integrados em ataques de dicionário e algoritmos de quebra de regras otimizados, o que reduz bastante o tempo necessário para pesquisas exaustivas.

Este estudo também contrasta com a rodada anterior de análises semelhantes conduzidas pela Kaspersky em 2024. Os resultados mostram que a quebra geral das senhas em 2026 se deteriorou ligeiramente em comparação com dois anos atrás. Embora a magnitude não seja grande, apenas um aumento de alguns pontos percentuais, a tendência ainda caminha na direção de “quebrar mais facilmente”. Kaspersky apontou que a principal motivação para os invasores “aumentarem a velocidade” vem da iteração anual do desempenho da GPU, enquanto as melhorias nos hábitos de senha dos usuários quase estagnaram, fazendo com que a lacuna entre o ataque e a defesa continue a aumentar.

Na discussão sobre o "Dia Mundial da Senha", muitos especialistas em segurança acreditam que, em vez de continuar a comemorar o "Dia da Senha", é melhor mudar este dia para o "Dia de Despedida da Senha" para promover a indústria a se livrar da dependência de uma única senha o mais rápido possível, ou pelo menos remodelar completamente a arquitetura de segurança da conta. Embora a afirmação de que "as senhas estão mortas" tenha sido repetidamente exagerada por muitos anos, a realidade é que a maioria dos usuários e empresas ainda dependem fortemente de senhas para fazer login. E-mails promocionais de segurança e campanhas de marketing continuam todos os anos, mas não foram capazes de reverter fundamentalmente a situação atual de senhas fracas, reutilização frequente e proteção deficiente.

Chris Gunner, o “CISO sob demanda” do provedor de serviços gerenciados Thrive, disse em uma entrevista por e-mail que não há necessidade de abandonar completamente as senhas, mas elas devem ser integradas a uma “estratégia de segurança de identidade” mais ampla, em vez de existir isoladamente. Ele ressaltou que mesmo senhas fortes, se o ambiente de gerenciamento de identidade e acesso não tiver governança unificada, podem ser ineficazes devido a configuração frouxa, sequestro de sessão ou abuso de permissão. Portanto, é melhor vincular as senhas ao segundo fator, dando prioridade a fatores como a biometria, que são mais difíceis de contornar.

Gunner sugeriu ainda a integração da autenticação multifatorial com governança de identidade e proteção de terminal para construir um modelo de confiança zero mais completo e reduzir o risco de movimento lateral após uma única conta ser comprometida por meio de controle de acesso refinado e verificação contínua. Em sua opinião, as organizações deveriam assumir que “mais cedo ou mais tarde a primeira porta será aberta” e construir múltiplas camadas de defesa por trás dela, em vez de depositar todas as suas esperanças em senhas complexas e no “armazenamento correto de hash”.

Steven Furnell, membro sênior do IEEE e professor de segurança de rede na Universidade de Nottingham, lembrou que a questão da senha não pode ficar apenas no nível de “ensinar os usuários a se salvarem”. Ele disse que as senhas não desaparecerão por muito tempo no futuro, e a implantação de tecnologias de segurança de nova geração (como login sem senha, senha, etc.) também é extremamente desigual. Muitos websites e serviços ainda não forneceram suporte, fazendo com que os usuários tenham que alternar entre senhas tradicionais e novas soluções, resultando em experiência fragmentada e riscos coexistentes.

Furnell apontou que muitos serviços atuais não explicam claramente aos usuários como criar senhas fortes que atendam aos padrões modernos, ou simplesmente não implementam políticas de senha rigorosas o suficiente, permitindo que os usuários registrem ou modifiquem facilmente o processo por meio de senhas fracas, colocando perigos ocultos desde a fonte. Na sua opinião, o verdadeiro sinal que este "Dia Mundial da Palavra-passe" deve enviar não é pedir mais uma vez aos utilizadores que "aumentem conscientemente a consciência da segurança", mas sim exortar os websites e prestadores de serviços que ainda utilizam palavras-passe como principal método de autenticação a assumirem as suas devidas responsabilidades de segurança e promoverem a implementação de opções de login mais seguras e requisitos de palavra-passe mais razoáveis.

De acordo com muitos especialistas, quer se trate da adoção de regras mais rigorosas de gestão de palavras-passe, ou da mudança para a autenticação multifator, Passkey ou mesmo soluções "sem palavras-passe", a iniciativa não deve recair inteiramente sobre o utilizador final, mas exige que as organizações e os prestadores de serviços façam ajustes sistémicos na arquitetura. Numa época em que o poder de computação da GPU é abundante e algoritmos de hashing rápido como o MD5 são inúteis, qualquer senha que se considere “complexa, aleatória e com hash” não deve ser considerada como a última linha de defesa, mas apenas uma fechadura básica na porta. O que realmente determina o resultado final da segurança é todo o sistema de controle de identidade e acesso por trás dela.